|

yvanoph

|

|

« le: Jeu. 14 Mai 2015 à 02:58:15 » |

|

... pour prédire que la sécurité en Informatique était foutue puisque dès 1992 je l'avais écrit avec l'apparition de la possibilité de mise en liaison de toutes les machines possibles sur un seul réseau dit "GRAND Public" !

Lien : Remise en cause du Vote électronique ou Publicité "GRATUITE" ?

Car soyons un peu logique quand même...

Evidence première, tout ce qu'un homme réalise, un autre, rien qu'à le voir peut le réaliser !

Deuxième, une réalisation, quelle qu'elle soit, se résume à deux choses et jamais plus, à savoir une idée, puis des moyens de réalisations, et c'est tout !

De l'astuce, des possibilités présentes découleront une réalisation plus ou moins ingénieuse, coûteuse, fonctionnelle, mais n'importe qui capable d'en comprendre le principe sera tout aussi capable de la reproduire, voire souvent mieux de l'améliorer ?

Avez-vous souvenir de QUI a acheté la toute première Mini AUSTIN arrivée en France ?

PEUGEOT, pour la démonter de suite et voir comment tout avait été empilé en si peu d'espace et surtout un seul bain d'huile pour moteur, boite à vitesse et pont ? ? ?

C'est d'ailleurs de là que PEUGEOT a mis au point le fameux moyen de liaison fixe par le profil "Polygon conique" qui équipait l'ensemble volant moteur et embrayage sur les 204 !

Alors il est fort simple de décrypter tout aussi rapidement tout programme de protection même en devenant client, voire ensuite, une fois le principe acquis, de créer un robot capable d'adresser X millions de connexions tout en incrémentant aussi bien un code à chiffre que tout en texte voire mixte et ce indépendamment de la longueur ?

De fait, le seul problème restera alors le facteur temps, entre la première combinaison et la dernière potentielle...

Alors, fiable l'informatique ? JAMAIS ! ! !

Et je ne connais qu'une seule façon d'avoir des machines sécurisées, c'est de ne JAMAIS les mettre en liaison sur un réseau public ! Sauf une, qui elle ne sera JAMAIS reliée au réseau personnel. SEULS des copies de fichiers passeront du réseau privé vers celle reliée au réseau public et qui sera chargée de les envoyer...

Outrepasser cette UNIQUE méthode, c'est ouvrir la porte à toute copie, fuite, perte de données, et JAMAIS AUCUN programme, quel qu'il soit, sera capable à long terme de garantir quelque donnée qu'il soit. Seul des menteurs peuvent se permettre de telles affirmations...

La stupidité humaine est sans limite, surtout dans le fait de faire confiance à n'importe quoi ! ! ! Yvanoph--- |

|

|

|

|

Journalisée

Journalisée

|

La théorie, c'est quand on sait tout mais qu'absolument rien ne fonctionne !

La pratique, c'est quand tout fonctionne "farpaitement" sans vraiment savoir pourquoi, ni d'ailleurs chercher à comprendre...

Chance inouïe, ici théorie et pratique fonctionnent !

|

|

|

|

yvanoph

|

|

« Répondre #1 le: Lun. 18 Mai 2015 à 13:32:20 » |

|

Il fallait bien s'y attendre que, exactement comme Tchernobyl ne s'est PAS arrêté à nos frontières, les mauvais usages migrent de l'Est en Europe ?

Et c'est LOGIQUE puisque, comme déjà mentionné et expliqué ci dessus, il n'y a et n'y aura JAMAIS PLUS AUCUNE SÉCURITÉ SOUS AUCUNE FORME sur Internet, mais SEULEMENT et avec certitude un RALENTISSEMENT TERRIBLE et de plus en plus important sinon POLLUEUR pour se connecter via des infrastructures aussi complexes qu'inutiles d'ailleurs ?

Et de fait, la majorité des DAB (Distributeurs Automatiques de Billets...) tournant en grande majorité sur des machines équipés de Windows XP comme OS (Operating System !), les failles de sécurité n'étant plus bloquées faute de MàJ (Mise à jour), les "hacker"s ont donc maintenant tout loisir de peaufiner leurs attaques et piller sans casse ces machines ?

Lien : XP rend les attaques par "malware" plus fréquentes en Europe de l'Ouest...

Et ce serait même presque plus facile et propre que le dernier casse la semaine passée à BARBY (73), où après avoir volé un camion pour en faire un bélier et défoncer la Poste, les voleurs ont trainé le DAB jusqu'au milieu de la place pour finalement l'y abandonner en compagnie du fourgon incendié faute d'avoir eu l'intelligence d'en estimer correctement le poids et de venir sans les moyens adéquates ?

Quoique, après tout, ils pourraient aller se plaindre auprès des propriétaires des trois véhicules volés dans ce but de ne pas avoir à bord les outillages nécessaires pour accomplir leur forfait sereinement non ?

En tout cas, toute une population n'a déjà plus de Poste pour quelques mois (Façade en préfabriqué genre Placoplâtre ? ? ?), et nos Assureurs vont aussi trouver là motif à augmenter nos cotisations pour se rembourser pardi !

D'autant par ailleurs que n'importe qui peut récupérer n'importe quelle donnée sur Internet, ce ne sont pas les sources qui manquent, qu'elles aient pour origine des "fuites malheureuses" comme celle de "voleurs/violeurs patentés" ?

Lien : Face de Bouc "perd" des données, flûte alors ?

Bref, surveillez vos comptes, au cas ou un virement douteux subviendrait... Yvanoph--- |

|

|

|

|

Journalisée

Journalisée

|

La théorie, c'est quand on sait tout mais qu'absolument rien ne fonctionne !

La pratique, c'est quand tout fonctionne "farpaitement" sans vraiment savoir pourquoi, ni d'ailleurs chercher à comprendre...

Chance inouïe, ici théorie et pratique fonctionnent !

|

|

|

|

yvanoph

|

|

« Répondre #2 le: Sam. 20 Juin 2015 à 04:25:42 » |

|

Bonjour / Bonsoir, une fois de plus une évidence évidente dirait M de LAPALISSE ?

En matière de Sécurité, je parle de Sécurité Informatique bien sûr, sur d'autres plans ce serait un sujet encore bien plus vaste, la célèbre firme de protection des données et autres Antivirus Moscovite vient d'en faire l'expérience ! Et n'hésite d'ailleurs pas à en parler ouvertement, ce qui est fort correct, instructif en ce qui nous concerne, mais surtout révélateur ?

Ah, bien sûr, vous ne savez pas encore que Kaspersky est Russe ? Plié de rires, tout comme Renault est Hollandais ? Parce que ça aussi vous ne le savez sûrement pas, que ce n'est PLUS Français...

Bref, Kaspersky a été, tout comme n'importe qui peut l'être à tout instant dans les méandres de la toile, victime d'une attaque bien en règle ! ! !

Lien : "Kaspersky Lab" victime d'une cyber-attaque très sophistiquée...

Comme quoi, la terre étant pourtant notoirement ronde, il y aura toujours des C.Ns de GEEKs pour publier en toute inconscience l'intégralité de leurs données n'importe où ?

Dire QUOI, faire QUOI, téléphoner à QUI ? Yvanoph--- |

|

|

|

|

Journalisée

Journalisée

|

La théorie, c'est quand on sait tout mais qu'absolument rien ne fonctionne !

La pratique, c'est quand tout fonctionne "farpaitement" sans vraiment savoir pourquoi, ni d'ailleurs chercher à comprendre...

Chance inouïe, ici théorie et pratique fonctionnent !

|

|

|

|

yvanoph

|

|

« Répondre #3 le: Mer. 24 Juin 2015 à 20:12:17 » |

|

... TRISTE réalité ? ? ?

En effet, en 1992 doté d'un tout nouvel appareil nommé "Téléphone portable", car ils n'avaient à l'époque strictement RIEN de "portable", lesdits appareils, je me suis de suite renseigné sur les technologies employées, à savoir :

en résumé des ondes pour joindre une antenne, qui via le fil récupère ça sur un ordinateur,

qui renvoie à un ordinateur central, lequel cherche le réceptionnaire,

et qui renvoie à l'ordinateur proche du destinataire pour enfin via le fil et/ou les ondes transmet !

Dit autrement, AU BAS MOT, TROIS ordinateurs ont LU, ENREGISTRÉ puis en finalité transmis nos données, ce sous toutes formes, qu'elles soient orales pour un appel, textuelles en cas de SMS voire même mixtes comme images et/ou textes via MMS ?

Et c'est bien là ce qui à l'époque déjà m'avait gêné, puisqu'il suffit d'être une autorité quelconque, un pirate mal intentionné ou même un simple curieux pour en cours de route capter et détourner une copie de TOUT, pour ensuite analyser, sans vergogne ni respect de l'aspect privé, voire ensuite "déduire" n'importe quelle élucubration à l'emporte pièce, et/ou PIRE ficher tout et rien ? ? ?

ALors quand je vois des "Dirigeants" témoigner hautement et fort leur "surprise", je ne peux me poser que DEUX questions ?

Tout d'abords, ceux là qui nous dirigent, qui gouvernent sont ils assez SOTS sinon SI C.Ns que cela qu'ils ne s'en soient JAMAIS douté ? ? ?

Auquel cas, que font-ils aux places où ils sont s'ils sont aussi NULs que ça ?

OU tout ce foin, ce bruit, cette mascarade ne seraient-ils pas créés uniquement dans le but de cacher tout autre chose de bien PIRE qui se tramerait dans les dessous des liaisons comme le Pacte Commercial imposé par les Américains en Europe pour nous OBLIGER à ACCEPTER les OGMS envers et contre tout par exemple ?

Car ne JAMAIS OUBLIER que TOUS les coups TORDUS sont passés pendant les vacances d'été, comme par exemple l'a fait Sarkozy à propos des droits de grèves dès lors qu'il y a un CE dans une entreprise ? ? ?

Déjà étant gamin j'avais émis de gros doutes quant à propos des "grandes oreilles" à PLEUMEUR BODOU mon père s'était extasié devant l'énorme progrès réalisé par des hommes alors que moi je ne voyais là qu'un moyen de plus de facilement espionner ce qui pouvait l'être à droite ou à gauche...

Car déjà aussi à cet époque je répétais que les hommes n'étaient QUE des animaux un peu plus évolués, et que toutes technologies ne pouvaient avoir principalement que pour but de les asservir au mieux alors que majoritairement ils n'en ont ABSOLUMENT PAS BESOIN pour vivre ? ? ? Il suffit de voir la pléthore de gadgets inutiles et besoins parasites inventés et mis en avant par nos Sociétés de "C O N sommation" ?

Bref, Monde de M...E, robotisé et peuplé d'êtres réduits à l'état d'ESCLAVES par des Industriels et Poli TIQUES majoritairement de M...E, Yvanoph---

|

|

|

|

|

Journalisée

Journalisée

|

La théorie, c'est quand on sait tout mais qu'absolument rien ne fonctionne !

La pratique, c'est quand tout fonctionne "farpaitement" sans vraiment savoir pourquoi, ni d'ailleurs chercher à comprendre...

Chance inouïe, ici théorie et pratique fonctionnent !

|

|

|

|

yvanoph

|

|

« Répondre #4 le: Jeu. 06 Août 2015 à 21:53:09 » |

|

Car il est plus que évident que dès l'instant où le réseau est devenu accessible à n'importe qui, les mêmes se sont empressés d'aller voir TOUT ce qu'il pouvait trouver n'importe où, y compris dans l'espionnage industriel comme des sujets plus "chatouilleux" comme la géopolitique ? Par exemple...

Alors quand une carte de l'espionnage Chinois ayant "fracturé" plus de six cents sites sensibles aux USA devient publique, je ne vois pas vraiment en quoi il y aurait à être surpris ? ? ?

Lien : Une des cartes "secrètes" de la NSA des effractions Chinoises aux USA !

Après il y a des GEEKs débiles profonds qui "pensent" que leurs données sont bien, en sécurité sur des "Cloud"s MERDIQUES ? Pauvres types va...

Plié de rires autant que sidéré par le sinistre niveau de débilité humaine, Yvanoph--- |

|

|

|

|

Journalisée

Journalisée

|

La théorie, c'est quand on sait tout mais qu'absolument rien ne fonctionne !

La pratique, c'est quand tout fonctionne "farpaitement" sans vraiment savoir pourquoi, ni d'ailleurs chercher à comprendre...

Chance inouïe, ici théorie et pratique fonctionnent !

|

|

|

|

gb87

|

|

« Répondre #5 le: Mer. 23 Mars 2016 à 11:12:37 » |

|

Ransomware, la bourse ou votre ordinateur ?

Bonjour... fort grave

Le Ministère de L'Intérieur ainsi que des gendarmeries de notre pays mettent en alerte tous nos concitoyens en disant que le nouveau "rançongiciel", nommé "locky", arrive en France.

Lien : ALERTE à propos d'un Logiciel PIRATE bloquant vos machines !

Ce n'est pas un virus en tant que tel, mais le cryptage de tous vos fichiers qui vous pend au nez ! Votre antivirus ne sert à rien dans ce cas là…

Les utilisateurs de Free ont été, semble t-il, servis en premiers, mais l'attaque des serveurs d'Orange et consorts fait aussi quelques victimes, dont hélas votre serviteur !

Dire "qu'il arrive" est un euphémisme, car... Dire "qu'il arrive" est un euphémisme, car...

"IL" est BEL et BIEN LA !

... la preuve c'est que ce jeudi 03 mars 2016 écoulé pendant la nuit, j'ai été victime de ce type d'attaque sur notre serveur d'entreprise.

Premiers conseils d'importance :

Faites des sauvegardes journalières et externes de vos bases de données Access, de vos fichiers Word et Excel, photos, etc. On ne le dira jamais assez !

Sauvegardez aussi toutes vos messageries. Il est fort désagréable de ne plus rien retrouver en ordre de marche dans ses ordinateurs le matin à l'embauche, çà sent un peu la panique à bord à ce moment là !...

Le logiciel "ranCONnier" attaque surtout les serveurs d'entreprise, mais ne néglige pas non plus quelques petites entreprises ou particuliers. Le seul intérêt des hackers en question, une fois de plus, c'est obtenir du FRIC ! ! !

Si vous êtes victime d'une telle attaque, déconnecter vous au plus vite de votre réseau. Des conseils précieux sont donnés ici :

Lien : Site de Signal Arnaques.

et quelques explications supplémentaires là :

Lien : Pour en savoir un peu plus...

Merci à la société IBSL à Limoges qui, dans le cadre de notre contrat informatique, a su remettre dans un temps record mais toujours bien trop long pour nous (Quatre jours quand même !), les morceaux du puzzle en place. Nous avons pu ainsi éviter la rançon grâce à ces techniciens d'IBSL hors pair, dont je suis gré du travail, de leur savoir et de leur technicité pour cet énorme problème.

Cette attaque s'est quand même produite malgré l'alerte précédemment donnée par les techniciens d'IBSL et de ESET (... notre antivirus professionnel) quelques jours auparavant.

Le pire c'est que je n'ai pas souvenance, ni les autres utilisateurs du réseau, d'avoir ouvert un quelconque fichier inconnu, genre "phishing" ou autre menace !.

L'attaque semble provenir des Etats Unis et particulièrement de Californie, car j'ai enregistré un nombre record de visites, QUATER CENT DOUZE, 412, sur le site internet de l'entreprise, justement en provenance de ce pays ce jour là... Triste record quant à la suite !

Pour terminer, L'Agence nationale de la sécurité des systèmes d'information (ANSII) préconise aussi de ne pas donner suite à la demande de rançon. "Le versement de la rançon à l'attaquant ne garantit ni le déchiffrement des fichiers ni la sécurité des moyens de paiement utilisés. Il peut notamment entraîner l'installation de maliciels supplémentaires sur le poste utilisé"

DONC MÉFIANCE, le petit "jeu" peut vous coûter très cher !... à bon entendeur, salut!

@+ Guy |

|

|

|

|

Journalisée

Journalisée

|

Il est humain de se tromper, persévérer dans l’erreur est diabolique ... en quelques mots: Errare humanum est, perseverare diabolicum...

Je fonctionne avec 1 PC, sous Windows Seven Pro.

J'utilise IE version 11.0.9600.17801 (Enfin quand çà fonctionne!) + Firefox (Dernière version)

|

|

|

|

yvanoph

|

|

« Répondre #6 le: Lun. 04 Avril 2016 à 20:04:13 » |

|

Bonsoir à toutes et tous, et bien évidemment toute ma compassion pour gb87 et son désappointement face à une telle surprise ? PIRE qu'un PREMIER Avril ça HEIN ?

Bien évidemment, le titre de cette réponse, qui peut prêter fortement à râler certes, exprime néanmoins "farpaitement" mon état d'esprit quant à un tel incident ? Pour mémoire, depuis 1990 je répète inlassablement, et vous le savez ici pour les habitués qui me supportent depuis sept ans déjà, qu'il n'y a et n'y aura JAMAIS AUCUNE sécurité dans quoi que ce soit d'informaNique ! ! !

Il n'y a QUE les MENTEURS ou les débiles profonds pour prétendre le contraire !

C'est quand même élémentaire à comprendre ? ? ? Dès qu'il y a une paire de fils branchés sur quoi que ce soit, ordinateur portable comme embarqué dans une "Poubelle à roulettes" (Voiture "moderne"...) ou machine de bureau, serveur où qu'il soit et quel qu'il soit, téléphone portable, carte de machine à laver, de réfrigérateur, de téléviseur etc., bref TOUT ce qui comporte une partie électronique reliée à un réseau quelconque, il y a un RISQUE MAJEUR...

Pour exemple, même la plus classique prise de courant peut vous pirater ! Il y en a qui s'esbaudissent pour avoir installé avec "bonheur" un "réseau" pour leurs multiples télévisions en "connectant" un boitier sur une prise classique et en font tout autant dans la chambre à coucher ou celle des enfants pour s'abrutir consciencieusement devant leurs chaînes préférées à bourrage de crânes ?

De même, il y a fort fort longtemps que EDF fait passer une fréquence additionnelle sur le courant qu'il achemine pour modifier à distance votre compteur et le basculer ainsi en heures creuses ou pleines, voire il y a très très longtemps le fameux compteur EJP ?

Cela semble tellement élémentaire, tellement commun que quoi de plus normal que tous ces progrès ? ?

SAUF que si certains se contentent de modifier à distance vos abonnements, n'importe qui peut en faire tout autant, mais à des fins plus méchantes ?

Donc pour se "rendre" sur n'importe quelle machine reliée à un réseau tout aussi quelconque, n'importe qui peut le faire ! Il suffit de taper une IP puis un port et HOP, connecté. Pour ce faire, il n'y a pas même plus simple qu'un bon Logiciel de base pour rendre tout cela automatique ?

Une fois connecté ainsi, que pouvons-nous faire ? TOUT, absolument TOUT !

Bien sûr, cela va être peu ou prou complexe pour pousser le bouchon plus loin ? Mais là encore, même avec des cryptages ou mots de passe de haut niveau, un bon algorithme viendra à bout de toutes les clefs possibles, soyez en convaincus, car ce ne sera qu'une histoire de temps, et de possibilités de connexion ! ! ! Car bien évidemment des serveurs sont capables de rejeter une IP après trois tentatives infructueuses, mais il est aussi possible de se présenter à la quatrième avec une "nouvelle" IP (Là encore un bon algorithme pour en changer...) et ainsi de suite, juste une histoire de temps...

Ensuite, la porte ouverte, tout est possible ? Comme compresser simplement votre HD, Disque Dur, via un algorithme personnel et avec une clef d'accès ? Que croyez vous que fasse Windows quand il vous propose de "compresser" vos fichiers pour faire de la place ? ? ? A la limite même, exploiter cette fonction interne doublée d'une clef, et HOP, votre machine ne se reconnait plus elle même ! ! !

Et comme ce genre de PIRATE n'utilise AUCUN de vos propres programmes, vous n'y voyez rien ? Probablement même se contentent-ils seulement de crypter la FAT, ni plus ni moins ? Et faute de pouvoir la lire, votre Ordinateur ne sait où trouver des fichiers pour démarrer...

Bref, comme déjà dit donc mille et une fois, TOUJOURS disposer de vos données sur des supports EXTERNES, sachant que UNE SEULE COPIE NE SUFFIT PAS, puisque AUCUN support externe n'est lui même fiable ! ! !

Quand aux "heureux imbéciles" qui "stockent" tout sur le "Cloud", je laisse le soin à ces doux rêveurs de se prévoir une brouette d'oreillers pour amortir le réveil lorsque "ceux au sommet" couperont le courant des machines en question... Adieu Images, Fiches de payes et tout documents même les plus importants, ou autrement dit, ADIEU REMBOURSEMENTS, RETRAITES etc. dans quelques années ? ? ?

Et ne venez PAS DIRE que vous n'aviez pas été "préviendus" HEIN ? Le PIÈGE vous est tendu, certes, mais vous n'avez AUCUNE OBLIGATION de tomber dedans ? ? ?

Enfin, en ce qui vous concerne, gb87, j'avais déjà tenté de vous prévenir quant à vos soucis de réseau lors de l'installation de vos nouvelles machines ! ! !

Que vous ayez un réseau privé, aucun problème, mais AUCUNE machine de ce parc ne doit être reliée à un réseau externe sous AUCUNE forme ! ! !

Et à coté de ce réseau privé, une machine elle reliée à tous réseaux dont vous pourriez avoir besoin ? Et UNIQUEMENT à ces réseaux, JAMAIS à celui privé ? ? ?

La SEULE connexion admissible du réseau privé à celle dédiée aux autres réseaux ne se fera QUE par des supports externes, sur lesquels vous aurez vos copies à jour pour aller écraser les anciennes de celle reliée à l'extérieur...

AUCUNE connexion filaire, WiFi ou autre, UNIQUEMENT des supports EXTERNES, examinés AVANT copies !

Vous auriez utilisé cette astuce, seule cette machine eut été défaillante, et remontée en quelques minutes seulement ? GRAND MAXIMUM une paire d'heures ?

Car il "suffit" d'avoir un "Global BackUp", sauvegarde intégrale à jour sous la main, de remonter votre Système depuis votre CD d'origine après avoir formaté votre HD, créé vos partitions à votre convenance etc., et cet OS réinstallé demander à remonter simplement ladite sauvegarde !

De fait, le temps nécessaire provient de la rapidité de lecture/écriture entre vos disques, le plus lent des deux freinant l'ensemble...

Cordialement, Yvanoph---

|

|

|

|

|

Journalisée

Journalisée

|

La théorie, c'est quand on sait tout mais qu'absolument rien ne fonctionne !

La pratique, c'est quand tout fonctionne "farpaitement" sans vraiment savoir pourquoi, ni d'ailleurs chercher à comprendre...

Chance inouïe, ici théorie et pratique fonctionnent !

|

|

|

|

yvanoph

|

|

« Répondre #7 le: Sam. 07 Mai 2016 à 11:53:21 » |

|

Depuis le temps que je le dis et le répète, qu'il n'y a et n'y aura JAMAIS AUCUNE sécurité dans le Monde InformaNique, pardon, Informatique ! ! !

Quel que soit le Codage, quels que soient les X Mots de Passe pour accéder à un service, quel qu'il soit, il RESTERA à JAMAIS PER FEC TI BLE !

C'est l'expérience que vient de vivre une Banque Centrale, par le biais de SWIFT, la fameuse centrale à identifier de façon unique chaque Compte bancaire dans le Monde, avec la disparition de quelques Millions...

Plié de rires, mais, je dois vous le dire ... il y a PIRE ENCORE en vue ?

Lien : Une faille de SWIFT a permis la disparition de quelques Millions, juste une paille...

A noter... Une erreur de frappe a "malheureusement" empêché que le détournement ne se chiffre en Milliards ?

Lien : Ou comment une étourderie transforme des Milliards en seulement quelques Millions ?

Et "ça" qui nous gouRREverne PERSISTE à vouloir le "TOUT informaNique", pardon, informatique, alors qu'ils en CONNAISSENT PERTINEMMENT les risques ? Allez... Selon vous, POURQUOI ? Hé hé hé ! ! !

Pauvres "pigeons" que nous sommes majoritairement, Yvanoph--- |

|

|

|

|

Journalisée

Journalisée

|

La théorie, c'est quand on sait tout mais qu'absolument rien ne fonctionne !

La pratique, c'est quand tout fonctionne "farpaitement" sans vraiment savoir pourquoi, ni d'ailleurs chercher à comprendre...

Chance inouïe, ici théorie et pratique fonctionnent !

|

|

|

|

yvanoph

|

|

« Répondre #8 le: Lun. 22 Août 2016 à 14:42:49 » |

|

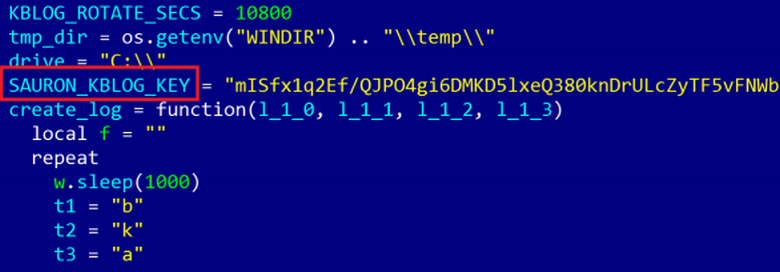

... depuis PLUS de CINQ ANS ! ! ! SANS seulement s'en apercevoir... Quand je DIS, ÉCRIS et RÉPÈTE sans cesse que JAMAIS il n'y a et aura AUCUNE Sécurité dans tout ce qui est connecté en réseau, quelle qu'en soit la forme ! ! !

Car le "MalWare" en question permettait de récupérer TOUS les Codes d'accès, Identifiants ET Mots de Passe EN CLAIR sans se faire remarquer ! Ne restait ensuite qu'à se connecter en se faisant passer pour untel ou tel autre... Et récupérer par copie tout ce qui pouvait être intéressant sur tous sujets ?

L'astuce était au demeurant fort simple, une bibliothèque exécutable de programmes, qui était chargée dans la mémoire comme tout programme normal, avec fréquemment en façade un Nom de Fichier CONNU identique à ceux chargés par #MicroSoft même ! ! ! Quasiment indétectable quoi...

Plus astucieux encore, l'envoi des données n'est jamais fait deux fois de suite de façon identique, donc une activité à répétition indécelable, ce qui rend sa découverte comme sa recherche actuellement quasi impossible ! Car la correction est habituellement simple en ce sens que sachant la méthode employée, il suffit de la comparer à chaque activité déclenchée sur une machine pour spécifier de bloquer celle ci ? Mais quand ce n'est jamais deux fois de suite la même, bloquer chaque déclenchement revient à bloquer ladite machine, sauf si l'utilisateur est un professionnel aguerri apte à contrôler chaque demande et passer ensuite outre le blocage... En clair pas grand monde dans les fonctionnaires quoi ?

Les chercheurs n'ont découvert que la partie haute de l'iceberg, tous les pays étant parasités, même la #Chine pour les quelques machines tournant encore sous #MicroSoft puisque ce pays a décidé, compte tenu des irrégularités de respect des données contenu dans cet O.S. (Operating System), de développer son propre O.S. !

La #Russie n'est pas non plus à l'abri puisque bien des services classés "top secret" se sont trouvés infectés, et il en est de même dans pratiquement tous les pays du PEU qui a pu être révélé, détecté ?

Baptisé #SAURON, ce projet d'espionnage mondial avancé n'a pas fini de secouer toutes les hautes sphères...

« Tout tout tout NOUS SAURONs TOUT sur etc. » n'est-ce pas ?

Lien : A lire pour en savoir un peu plus ?

Par contre, pour l'instant, PERSONNE ne sait encore QUI se cache derrière ce formidable outil d'espionnage, donc à QUI profite le crime ?

Lien : Et pour partager sur Face Book !

Plié de rires par le niveau de bêtise humaine qu'ont les "têtes pensantes du sommet", Yvanoph--- |

|

|

|

|

Journalisée

Journalisée

|

La théorie, c'est quand on sait tout mais qu'absolument rien ne fonctionne !

La pratique, c'est quand tout fonctionne "farpaitement" sans vraiment savoir pourquoi, ni d'ailleurs chercher à comprendre...

Chance inouïe, ici théorie et pratique fonctionnent !

|

|

|

|

yvanoph

|

|

« Répondre #9 le: Dim. 14 Mai 2017 à 23:45:31 » |

|

... à voir le niveau de #CONNERIE, de #DÉBILITÉ, d'#INCONSCIENCE des, comment nommer "ça"  , les # , les #PASprogrammeurs comme des "#Administrateurs" de #Réseaux que par ceux qui nous gouREvernent ou tous "#Décideur"s...

Déjà écrit et prédit en 1990, TOUTE #Machine reliée à un #Réseau PUBLIC est une #Machine FOUTUE !

Et Vendredi après midi, reçu par #Courriel une #Alerte, concernant une #Infection virale se propageant dans ... le #Monde ENTIER sur tous les #Systèmes tant publics qu'industriels, donc #Administrations, #ServicesPublics que #GroupesIndustriels, #Finances, #Banques etc. !

ho ho ho  ... ...

C'est quand même évident et FACILE à COMPRENDRE, NON ? Mais il y a et y aura toujours des imbéciles qui se croient plus forts que ... d'autres imbéciles...

Bref, résonnons un peu, et SIMPLEMENT ?

Toutes #Machines, sous toutes formes qu'elles soient et quelque soit leurs architectures système, en #Réseau privé, et à l'abri de tout, sauf d'une erreur interne ou d'installation ? Auquel cas d'ailleurs la solution est applicable en quelques minutes quant à tout remettre en route proprement !

ATTENTION quand même, sous entendu par #Réseau privé un ensemble filaire ? Car à partir de l'instant ou vous passez par des ondes, là aussi sous quelques formes qu'elles soient, vous passez alors par un système PUBLIC, même avec vos propres émetteurs et récepteurs et même codé, donc susceptible de décryptage à tout instant...

Vous l'avez bien compris, dès que nous passons le MOINDRE OCTET via une CONNEXION PUBLIQUE, nous sommes MORTS ! Sinon juste en sursis ?

« Mais nous avons bien besoin d'être connectés ? » répondent en chœur les #Bœufs ! « Casse toi pôv'... C.N ? » serai-je tenté de répondre, expression rendue célèbre par l'un de ses membres, tout aussi petit à plus d'un titre d'ailleurs, et je serai même tentée de compléter par « Et va crever tout seul ... dans ton coin, sans nous faire chier par ta bêtise, et surtout la reprocher à d'autres ? »

Car avez-vous réellement besoin d'être connecté pour établir  courrier, courrier,  devis, devis,  facture, facture,  gestion et rapports financiers etc. ? Et bien NON ! gestion et rapports financiers etc. ? Et bien NON !

Pour réaliser ...  votre #Site #Internet ? Et le tester ? Et bien ENCORE NON ! votre #Site #Internet ? Et le tester ? Et bien ENCORE NON !

TOUT ce que vous pouvez avoir à réaliser, que ce soit à titre privé comme professionnel, ne nécessite AUCUNE connexion externe ! Car même en #Réseau privé, vous pouvez imprimer puis expédier vos lettres sans ce besoin ?

Mais alors, comment faire quand nous avons réellement besoin de nous connecter ? Car ce besoin existe sans conteste, comme relever et expédier ses #Courriels, remplir quelque formulaire administratif ou transmettre quelques données techniques comme  plans ou gestion de stocks, approvisionnements à des tiers, publier une mise à jour de son #Site etc. ? plans ou gestion de stocks, approvisionnements à des tiers, publier une mise à jour de son #Site etc. ?

Et bien il existe une technique, une méthode LOGIQUE, et UNE SEULE ! Ainsi qu'une seule solution en cas de ...  problème ? problème ?

ALLEZ, réfléchissez un peu, voir PLUS LOIN  , voler ... PLUS HAUT , voler ... PLUS HAUT  ? ?

A vos réponses, Yvanoph--- |

|

|

|

|

Journalisée

Journalisée

|

La théorie, c'est quand on sait tout mais qu'absolument rien ne fonctionne !

La pratique, c'est quand tout fonctionne "farpaitement" sans vraiment savoir pourquoi, ni d'ailleurs chercher à comprendre...

Chance inouïe, ici théorie et pratique fonctionnent !

|

|

|

|

|

|

|

|

yvanoph

|

|

« Répondre #12 le: Ven. 19 Mai 2017 à 19:22:02 » |

|

Ce pourrait être une solution sans risques quant au #Courrier conventionnel ? Quoique...

Quoique ... à la réflexion, juste comme ça, QUELLE #Poste ?

Car cette question mérite largement d'être posée ? En effet, dans ma résidence, nous en avons trois voire même quatre à vrai dire :

- Le #Facteur conventionnel, habituel, qui vient de la #Poste même, quoique pas celle de ma #Commune à 300 m puisque le #Courrier est maintenant trié ailleurs à des kilomètres !

- Le #Facteur PRIVÉ depuis presque deux ans, qui lui vient dans des véhicules neutres.

Et du coup nous ne savons toujours pas qui se cache derrière puisque ne répondant JAMAIS à la question de savoir qui sont-ils ?

- L' #Esclave dédié aux #Publicités du Lundi après midi...

- Et accessoirement, au coup par coup :

- Le #Facteur de la #Poste pour les #Colis puisque ce sont maintenant DEUX services totalement distincts, peu importe la #Pollution ?

- Le #Facteur de la #Poste #Allemande pour les #Colis partis hors de #France puisque par la  #DHL (#DeutchePost...), service exclusif par monopole dédié à ce type de transports sur toute l' #Europe... #DHL (#DeutchePost...), service exclusif par monopole dédié à ce type de transports sur toute l' #Europe...

- Le deuxième #Esclave pour #Publicité si besoin le Jeudi !

Ce qui fait SIX personnes et donc SIX véhicules POLLUEURS (Même si un #Scooter est électrique ?), pour traiter ce qui se faisait autrefois avec bonheur par UNE SEULE ? Je suppose que c'est pour répartir joyeusement le #Travail faute d' #Emplois en nombre suffisants ?

Quant aux délais ... devons-nous vraiment les évoquer ? Reçu ce Mercredi un #Courrier tout simple, parti de la #Poste de la #Commune voisine, allez, soyons large, deux kilomètres, parti le ... Mercredi 11 précédent ?

Leur #Poste étant à trois cent mètre de l'expéditeur, fermée effectivement ce jour MAIS les expéditions relevées quand même avant de passer en faire autant par la mienne cinq minutes après, même un escargot va plus vite que ça, non ? Car UNE semaine pour DEUX kilomètres, même moi sans jambes c'est à ma portée dans l'heure !

Enfin bref, mais ... néanmoins, ça ne répond quand même pas tout à fait à ...  la question posée ? la question posée ?

Cordialement, Yvanoph--- |

|

|

|

|

Journalisée

Journalisée

|

La théorie, c'est quand on sait tout mais qu'absolument rien ne fonctionne !

La pratique, c'est quand tout fonctionne "farpaitement" sans vraiment savoir pourquoi, ni d'ailleurs chercher à comprendre...

Chance inouïe, ici théorie et pratique fonctionnent !

|

|

|

|

|

|

yvanoph

|

|

« Répondre #14 le: Sam. 20 Mai 2017 à 06:34:58 » |

|

Ayant "dégoisé" quelques vérités à propos de #Mylan etc., qu'il ne fallait "apparemment" pas dire, il y a "comme un blocage" actuellement sur mon compte...

Mais là je dois partir, pour #Genève, ayant rendez-vous à l' #ONU pour 9 H !

Aussi je repasserais cette après midi ou ce soir vous donner quelques détails, ça devrait vous faire "rigoler jaune" ?

Cordialement, Yvanoph---

|

|

|

|

|

Journalisée

Journalisée

|

La théorie, c'est quand on sait tout mais qu'absolument rien ne fonctionne !

La pratique, c'est quand tout fonctionne "farpaitement" sans vraiment savoir pourquoi, ni d'ailleurs chercher à comprendre...

Chance inouïe, ici théorie et pratique fonctionnent !

|

|

|

|

Karim Yvanoph

WebMaster 3Alannet webmaster@abc-du-web.com

BP 116

7080 Menzel JEMIL Gouvernorat de BIZERTE

Tunisie

Yvanoph www.abc-du-web.com 0021625332209

Karim Yvanoph

WebMaster 3Alannet webmaster@abc-du-web.com

BP 116

7080 Menzel JEMIL Gouvernorat de BIZERTE

Tunisie

Yvanoph www.abc-du-web.com 0021625332209

Karim Yvanoph

WebMaster 3Alannet webmaster@abc-du-web.com

BP 116

7080 Menzel JEMIL Gouvernorat de BIZERTE

Tunisie

Yvanoph www.abc-du-web.com 0021625332209

Karim Yvanoph

WebMaster 3Alannet webmaster@abc-du-web.com

BP 116

7080 Menzel JEMIL Gouvernorat de BIZERTE

Tunisie

Yvanoph www.abc-du-web.com 0021625332209